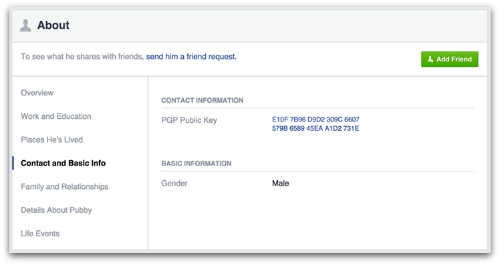

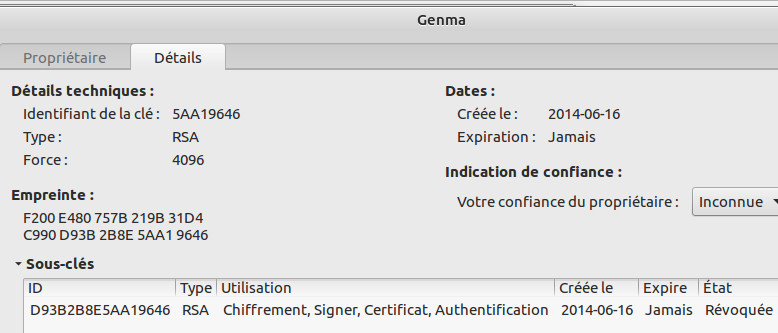

Une présentation approfondie du chiffrement de bout en bout : comment les systèmes de chiffrement à clé publique fonctionnent-ils ? | Surveillance Self-Defense

Cyber renseignement sur le réseau Tor : quand les apparences sont trompeuses - Cyber Intelligence et Investigations Web : Eric Ruffié

![Arch Linux / Manjaro] yaourt : ERREUR : Une ou plusieurs signatures PGP n'ont pas pu être vérifiées | memo-linux.com Arch Linux / Manjaro] yaourt : ERREUR : Une ou plusieurs signatures PGP n'ont pas pu être vérifiées | memo-linux.com](https://cdn-02.memo-linux.com/wp-content/uploads/2015/05/gpgerror.png)